ما می دانیم که متخصصان IT که سایت ما را مکرر می دانند ، همه را درباره خطرات فیشینگ می دانند. متأسفانه ، این فرصت خوب است که بسیاری از همکاران غیر فنی شما کمتر آگاه باشند. بله ، آنها احتمالاً چند مورد را می دانند. اما این چیزی نیست که آنها می دانند که برای آنها هزینه دارد - این چیزی است که آنها نمی دانند.

در حالی که فیشینگ مدت طولانی است ، اما به زودی از بین نمی رود. در اینجا برخی از آمارهای بسیار ترسناک مطابق گزارش بررسی تخلف Verizon (DBIR) آورده شده است:

94٪ بدافزارها از طریق ایمیل تحویل داده می شوند.

90٪ حوادث و تخلفات شامل یک عنصر فیشینگ است.

28٪ از حملات فیشینگ هدف قرار گرفته اند.

21٪ از باج افزار شامل اقدامات اجتماعی مانند فیشینگ است.

بعلاوه ، بررسی چندین نظرسنجی و مطالعات توسط CSOOnline.com نشان داد که 56٪ از تصمیم گیرندگان فناوری اطلاعات احساس می کنند که جلوگیری از حملات فیشینگ اولویت اول آنها است.

و بنابراین ، من فکر کردم مفید است که مقاله ای را در مورد اصول فیشینگ جمع کنیم. اگر شما یک متخصص IT هستید ، علاوه بر این که دانش خود را تجدید می کنید (سلام ، اکنون کمی به بررسی بپردازید و هرگز آسیب نبینید ، درست است؟) ، من شما را تشویق می کنم که این موضوع را با همکاران خود به اشتراک بگذارید - تا آنها بتوانند اطمینان حاصل کنند که بخشی از آنها هستند راه حل امنیت سایبری به جای بخشی (ناخواسته) از مشکل.

_601521.jpg)

.jpg)

کیلاگر چیست؟ راه مقابله با کیلاگر ها؟ + فیلم اموزشی

کیلاگر چیست؟ راه مقابله با کیلاگر ها؟ + فیلم اموزشی آشیا هک به تاریخ پیوست (فیلتر شد)

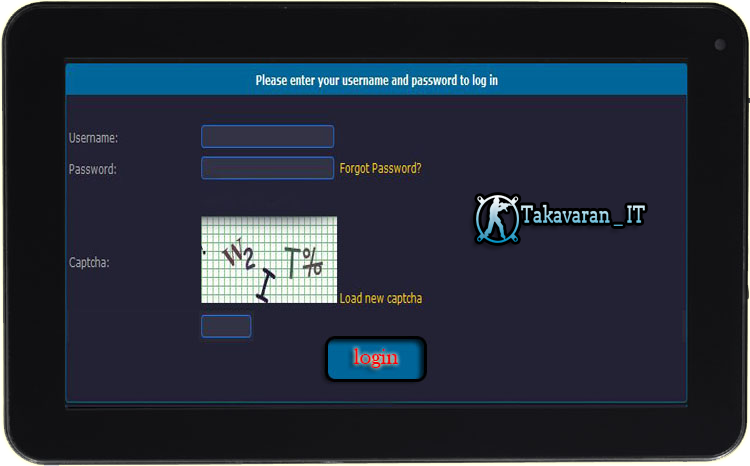

آشیا هک به تاریخ پیوست (فیلتر شد) کپچا یا تصویر امنیتی چیست؟حملات پسوردی-(ویدیو اموزشی)

کپچا یا تصویر امنیتی چیست؟حملات پسوردی-(ویدیو اموزشی) 9 ترفند کاربردی در اندروید مارشمالو

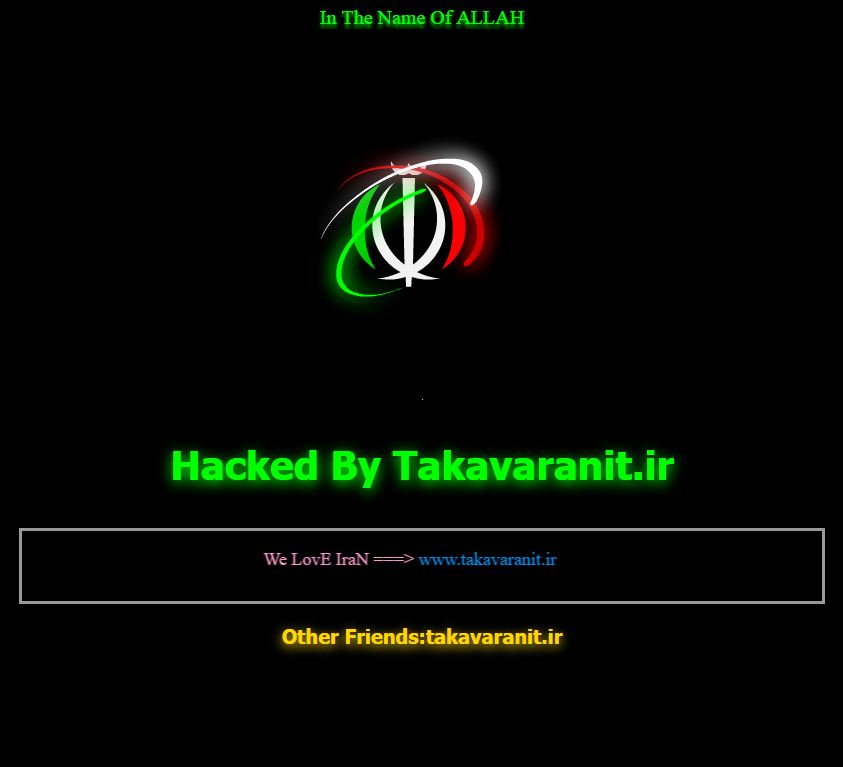

9 ترفند کاربردی در اندروید مارشمالو دیفیس چیست؟

دیفیس چیست؟ دیفیس سایت 1

دیفیس سایت 1 امنیت باور نکردنی گوشی بلک بری

امنیت باور نکردنی گوشی بلک بری دسته بندی هکرها

دسته بندی هکرها حکایت نفوذ هکر 13 ساله ایرانی به چند سامانه بزرگ فضای مجازی

حکایت نفوذ هکر 13 ساله ایرانی به چند سامانه بزرگ فضای مجازی AnonSec: ناسا را هک کردیم ناسا: ما هک نشدهایم!

AnonSec: ناسا را هک کردیم ناسا: ما هک نشدهایم! منتظر گوشی اندرویدی جدید بلک بری باشید!

منتظر گوشی اندرویدی جدید بلک بری باشید! هزاران هکر در جهان قادر به تخریب گسترده اینترنت هستند

هزاران هکر در جهان قادر به تخریب گسترده اینترنت هستند استارس: دومين ويروس جاسوسي هم وارد ايران شد

استارس: دومين ويروس جاسوسي هم وارد ايران شد