ما می دانیم که متخصصان IT که سایت ما را مکرر می دانند ، همه را درباره خطرات فیشینگ می دانند. متأسفانه ، این فرصت خوب است که بسیاری از همکاران غیر فنی شما کمتر آگاه باشند. بله ، آنها احتمالاً چند مورد را می دانند. اما این چیزی نیست که آنها می دانند که برای آنها هزینه دارد - این چیزی است که آنها نمی دانند.

در حالی که فیشینگ مدت طولانی است ، اما به زودی از بین نمی رود. در اینجا برخی از آمارهای بسیار ترسناک مطابق گزارش بررسی تخلف Verizon (DBIR) آورده شده است:

94٪ بدافزارها از طریق ایمیل تحویل داده می شوند.

90٪ حوادث و تخلفات شامل یک عنصر فیشینگ است.

28٪ از حملات فیشینگ هدف قرار گرفته اند.

21٪ از باج افزار شامل اقدامات اجتماعی مانند فیشینگ است.

بعلاوه ، بررسی چندین نظرسنجی و مطالعات توسط CSOOnline.com نشان داد که 56٪ از تصمیم گیرندگان فناوری اطلاعات احساس می کنند که جلوگیری از حملات فیشینگ اولویت اول آنها است.

و بنابراین ، من فکر کردم مفید است که مقاله ای را در مورد اصول فیشینگ جمع کنیم. اگر شما یک متخصص IT هستید ، علاوه بر این که دانش خود را تجدید می کنید (سلام ، اکنون کمی به بررسی بپردازید و هرگز آسیب نبینید ، درست است؟) ، من شما را تشویق می کنم که این موضوع را با همکاران خود به اشتراک بگذارید - تا آنها بتوانند اطمینان حاصل کنند که بخشی از آنها هستند راه حل امنیت سایبری به جای بخشی (ناخواسته) از مشکل.

فیشینگ چیست؟

در اصل ، فیشینگ تلاشی است که هکرها برای مبدل کردن خود به عنوان افراد مشروع (به عنوان مثال همکاران / دوستان) یا سازمانها انجام دهند ، به گونه ای که قربانیان مظنون به اشتراک گذاری اطلاعات حساس مانند گذرواژهها ، شماره کارتهای اعتباری و غیره پایان دهند.

فیشینگ چگونه اتفاق می افتد؟

در حال حاضر ، بسیار محتمل است - یا اینکه 100٪ آن را تضمین کنید - که شما توسط حملات فیشینگ متعددی مورد هدف قرار گرفته اید. اکثریت قریب به اتفاق فیلترهای اسپم مشتری ایمیل شما را جستجو کرده اند ، اما بعضی اوقات برخی از آنها ترک های خود را می لغزند و می توانند در صندوق ورودی شما تمام شوند.

بسیاری از این ایمیل های فیشینگ کوشش های آشکار کلاهبرداری هستند که می توانید به راحتی آنها را مشاهده کنید. اما تصور اینکه همه هکرها کم پشت و بی کفایت هستند ، اشتباه بزرگی است. به عنوان مثال ، در سؤال نظرسنجی ما از ماه سپتامبر گذشته ، ما از جامعه خود خواسته ایم كه واقع بینانه ترین کلاهبرداری های سایبری را که تاکنون دیده اند به اشتراک بگذارند. بسیاری از پاسخ دهندگان ایمیل های فیشینگ را که به نظر می رسد از فرستنده های قانونی مانند آمازون ، مایکروسافت ، eBay ، اپل ، شرکت های کارت اعتباری و حتی همکاران خود هستند ، برجسته کردند.

معمولاً حملات فیشینگ که از وب سایتهای جعلی استفاده می کنند از این مسیر پیروی می کنند:

مرحله 1 - هدف گذاری

هکرها سازمانی را که قصد دارند از طریق کلاهبرداری مشخص کنند ، شناسایی می کنند (یعنی تظاهر به نمایندگی). غالباً آنها یک سازمان معتبر و مورد اعتماد را با داشتن مشتری گسترده مانند موسسات مالی ، سایت های حراج آنلاین ، شرکت های نرم افزاری و زنجیره های بزرگ خرده فروشی انتخاب می کنند. در مرحله بعد ، آنها با استفاده از همان متن ، آرم ها و تصاویر موجود در سایت اصلی ، کپی از وب سایت سازمان را ایجاد می کنند. درست مانند ایمیل ، برخی از این وب سایتهای فونی می توانند بسیار معتبر به نظر برسند.

مرحله 2 - ارسال ایمیل

هکرها برای حجم بالایی از گیرندگان یا افراد خاص ایمیل ارسال می کنند. پاسخ دهندگان برای کلیک روی پیوند هدایت می شوند که آنها را به وب سایت فونی که در ابتدا توضیح داده شده است می برد. به عنوان مثال:

1. از: متوجه خواهید شد که آدرس ایمیل فرستنده: apple@web4.profiwh.com است که در نگاه اول به دلیل داشتن کلمه "apple" در آن مشروعیت به نظر می رسد. با این وجود ، هنوز هم ، بسیاری از مردم هرگز به زحمت نگاه نمی کنند که در وهله اول آدرس ایمیل واقعی است. آنها فقط به فرستنده نگاه می کنند ، که در این مثال "پشتیبانی اپل" است.

2. موضوع: این اغلب چیزی است که هدف آن ایجاد حس فوریت است. در این مثال ، هکرها از دو کلمه استفاده می کنند که نشان داده شده است که میزان باز شدن ایمیل را افزایش می دهد: "توجه" و "جدید".

3. محتوا: معمولاً خط اول در یک ایمیل فیشینگ برای بدست آوردن مسابقه قلب شما - که قضاوت شما را مختل می کند ، منظور شده است. در این مثال ، خط اول در واقع بسیار ترسناک است: "دریافت کردیم که حساب iTunes شما برای کلاهبرداری استفاده می شود". نکته قابل توجه ، گرچه دستور زبان این جمله بد است ، زیرا مردم آنقدر وحشت دارند که تمایل به توجه ندارند. آنها بلافاصله فکر می کنند ، "اوه نه ، حساب من هک شده است!"

همچنین هکرها معمولاً به جای نام خاص از عنوان عمومی استفاده می کنند. به عنوان مثال ، در این ایمیل از "مشتری عزیز" استفاده می کنند. این فقط به این دلیل است که آنها همان ایمیل را به هزاران قربانی بالقوه ارسال می کنند. نامه های الکترونیکی فیشینگ معمولاً از نام شخصی هدفمند (و همچنین نام خانوادگی آنها) استفاده می کنند. به عنوان مثال ، پوشه SPAM من به طور معمول پر از ایمیل های جعلی است که با "جنی عزیز" شروع می شود.

4. دکمه عمل: بسیاری از ایمیل های فیشینگ پیوندی به دنبال سنتی ندارند. در عوض ، آنها یک دکمه دارند ، که در مثال بالا این مورد است. این دکمه به صورت استراتژیک استفاده می شود زیرا مردم به احتمال زیاد روی دکمه ها کلیک می کنند تا پیوندها (به هر حال ، به همین دلیل دکمه هایی را در صفحات فرود مشاهده می کنید که در حال فروش کالاها هستند).

5. امضا: این اغلب "تیم" یا "گروه" است ، اگرچه گاهی اوقات می تواند یک نام (جعلی) کارمند باشد. در این مثال ، ایمیل جعلی از "تیم امنیتی ITunes" تهیه شده است. باز هم ، این واقعیت که "ITunes" اشتباه غلط است (باید "iTunes" باشد) سرنخی است که قربانیان غالباً از آن غافل می شوند ، زیرا آنها بسیار آزاده هستند.

مرحله 3 - جمع آوری اطلاعات و سرقت هویت

هنگامی که با موفقیت یک قربانی را گرفتند ، هکرها اطلاعات شخصی و محرمانه مانند شماره کارت اعتباری ، گذرواژهها ، پین ها ، شماره تأمین اجتماعی ، تاریخ تولد و غیره را جمع می کنند. این اطلاعات سپس برای ارتکاب سرقت هویت از قبیل تخلیه حساب های بانکی ، خرید جعلی کارت اعتباری ، گرفتن وام و وام و غیره استفاده می شود.

فیشینگ تلفنی

بعضی اوقات ، هکرها سعی می کنند قربانیان را از طریق تلفن فریب دهند. به این وسیله تلفنی (یا فیشینگ صوتی) گفته می شود. به عنوان مثال ، هکرها ادعا می کنند نماینده یک شرکت کارت اعتباری هستند که سوء استفاده از کارتهای احتمالی را کشف کرده اند ، و در نتیجه قربانی باید شماره کارت اعتباری یا شماره تأمین اجتماعی خود را تأیید کند.

همچنین هکرها می توانند تاکتیک های تلفنی و ایمیل را به عنوان بخشی از همان حمله تلفیق کنند. به عنوان مثال ، هکرها با قربانی تماس می گیرند که در بخش حسابهای قابل پرداخت در یک شرکت فعالیت می کند و وانمود می شود فروشنده ای است که اخیراً بانک ها را تغییر داده است. سپس هکر به قربانی می گوید که اطلاعات جدید حساب بانکی را برای آنها از طریق ایمیل ارسال می کند. از آنجا که قربانی بلافاصله ایمیل را در لحظه پایان تماس تلفنی (یا بعضی اوقات حتی در حین تماس تلفنی) مشاهده می کند ، آنها معتقدند که این باید قانونی باشد. قربانی سپس جزئیات پرداخت را به ترتیب تغییر می دهد. کلاهبرداری فقط هنگامی آشکار می شود که فروشنده واقعی شکایت کند که آنها مبلغی پرداخت نمی کنند!

اگر بر روی پیوند مستعار کلیک کرده اید چه کاری انجام دهید

بدیهی است ، شما هیچ وقت نمی خواهید روی پیوندی فونی کلیک کنید و در شبکه هکرها گیر بیفتید. اما اگر انجام دهید چه اتفاقی می افتد؟ خوب ، در بیشتر موارد ، به قول جاویدان داگلاس آدامز از راهنمای کهکشان The Hitchhiker: Galaxy PANIC.

تا زمانی که به وب سایت تلفن وارد نشده اید یا اطلاعات محرمانه دیگری ارائه نکرده اید ، در اینجا چه کاری انجام می شود: مرورگر خود را خاموش کنید ، حافظه پنهان و کوکی های خود را پاک کنید و یک اسکن ضد بدافزار ، اسکن ضد ویروس را اجرا کنید ، و اسکن ضد جاسوس افزار.

نکاتی برای ایمن ماندن

در اینجا چند نکته اضافی برای کمک به شما در جلوگیری از قربانی شدن حملات فیشینگ ذکر شده است:

همیشه URL را بررسی کنید! فقط به دلیل اینکه آدرس خوب به نظر می رسد ، فرض نکنید که در یک سایت مشروع هستید. غالباً اگر از نزدیک دقت کنید ، متوجه تغییرات کوچکی خواهید شد ، مانند جایگزین کردن حرف "l" برای شماره "1" (به عنوان مثال 1inkedin.com به جای www.linkedin.com). همچنین بررسی کنید و ببینید که آیا URL به جای //:https از //:http شروع می کند. یک وب سایت امن همیشه با //:https شروع می شود . این "کمی" فوق العاده واقعاً مهم است! در آخر ، به دنبال قفل کوچک کنار آدرس وب سایت باشید.

همیشه هنگام دریافت ایمیلی مشکوک باشید که:

احساس فوریت دارد و شما را راهنمایی می کند که بلافاصله روی یک لینک یا یک دکمه کلیک کنید.

برای اطلاعات شخصی یا مالی از شما سؤال می کند.

از شما می خواهد رمزهای عبور خود را تغییر دهید.

در ازای اطلاعات ، پاداش می دهد.

روی پیوندها یا دکمه های ایمیل کلیک نکنید. اگر فکر می کنید ایمیل ممکن است قانونی باشد ، مستقیماً به وب سایت شرکت رفته و تأیید کنید.

هیچ پیوست ای را که از یک منبع ناشناخته آمده باشد بارگیری نکنید. اینها اغلب برای پخش کردن استفاده می شود

10 بهترین نرم افزار اشتراک گذاری صفحه و دسترسی از راه دور

10 بهترین نرم افزار اشتراک گذاری صفحه و دسترسی از راه دور  6 بهترین ابزار و وب سایت های به اشتراک گذاری آنلاین رایگان

6 بهترین ابزار و وب سایت های به اشتراک گذاری آنلاین رایگان _601521.jpg) تنها کسی در جهان از هک شدن اینستاگرامش خوشحال شد

تنها کسی در جهان از هک شدن اینستاگرامش خوشحال شد .jpg) ۷ راه های تماشای فیلم های YouTube به همراه دوستان تماشا همزمان ویدئو

۷ راه های تماشای فیلم های YouTube به همراه دوستان تماشا همزمان ویدئو  تاریخچه ساخت ربات

تاریخچه ساخت ربات  هکرها از طریق اسپیکر موبایل الگوی بازگشایی قفل را به سرقت می برند.

هکرها از طریق اسپیکر موبایل الگوی بازگشایی قفل را به سرقت می برند.  رایجترین پسوردهای استفاده شده در سال ۲۰۱۷ کدامند؟

رایجترین پسوردهای استفاده شده در سال ۲۰۱۷ کدامند؟  تبلت اندرویدی بلک بری به زودی میآید

تبلت اندرویدی بلک بری به زودی میآید  حمله هکرها به کلینیک جراحی پلاستیک

حمله هکرها به کلینیک جراحی پلاستیک  بازداشت دانشجویی که توسط اینترنت دوست دخترش،نمرات را در سایت دانشگاه هک کرد

بازداشت دانشجویی که توسط اینترنت دوست دخترش،نمرات را در سایت دانشگاه هک کرد  کیلاگر چیست؟ راه مقابله با کیلاگر ها؟ + فیلم اموزشی

کیلاگر چیست؟ راه مقابله با کیلاگر ها؟ + فیلم اموزشی آشیا هک به تاریخ پیوست (فیلتر شد)

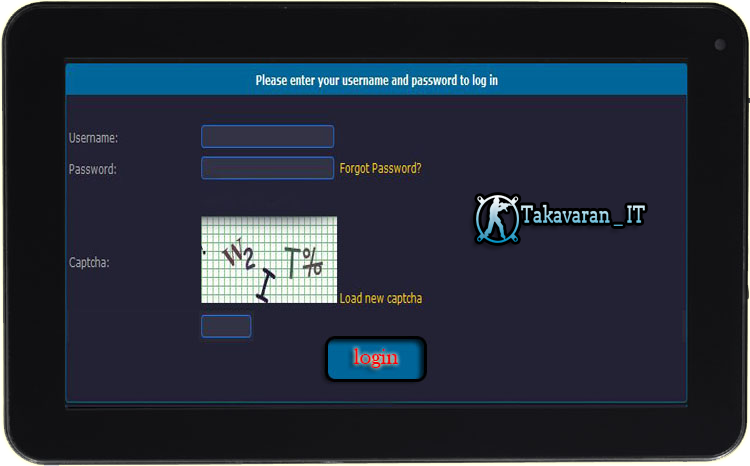

آشیا هک به تاریخ پیوست (فیلتر شد) کپچا یا تصویر امنیتی چیست؟حملات پسوردی-(ویدیو اموزشی)

کپچا یا تصویر امنیتی چیست؟حملات پسوردی-(ویدیو اموزشی) 9 ترفند کاربردی در اندروید مارشمالو

9 ترفند کاربردی در اندروید مارشمالو دیفیس چیست؟

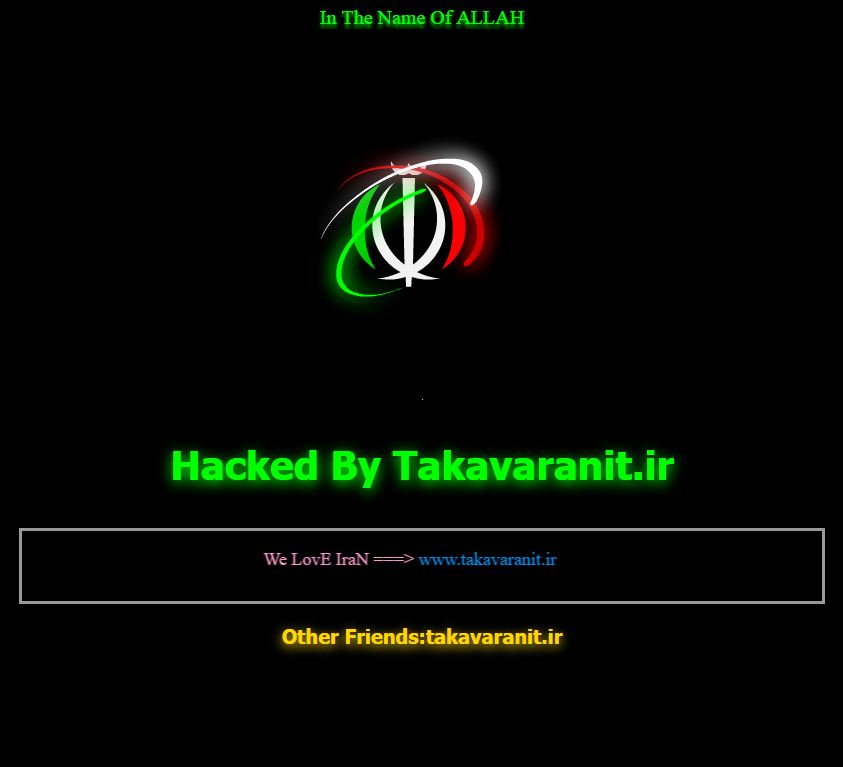

دیفیس چیست؟ دیفیس سایت 1

دیفیس سایت 1 هک سایت KALI Linux با استفاده از آسیب پذیری Heartbleed

هک سایت KALI Linux با استفاده از آسیب پذیری Heartbleed امنیت باور نکردنی گوشی بلک بری

امنیت باور نکردنی گوشی بلک بری دسته بندی هکرها

دسته بندی هکرها حکایت نفوذ هکر 13 ساله ایرانی به چند سامانه بزرگ فضای مجازی

حکایت نفوذ هکر 13 ساله ایرانی به چند سامانه بزرگ فضای مجازی بلک بری بیش از رقبا به امنیت کاربران اهمیت میدهد

بلک بری بیش از رقبا به امنیت کاربران اهمیت میدهد چند هکر در ازای دریافت مبلغی، آیفون 5c را برای FBI رمزگشایی کرده اند

چند هکر در ازای دریافت مبلغی، آیفون 5c را برای FBI رمزگشایی کرده اند  اسنودن: از افشاگریهای خود پشیمان نیستم

اسنودن: از افشاگریهای خود پشیمان نیستم استارس: دومين ويروس جاسوسي هم وارد ايران شد

استارس: دومين ويروس جاسوسي هم وارد ايران شد منتظر گوشی اندرویدی جدید بلک بری باشید!

منتظر گوشی اندرویدی جدید بلک بری باشید! برترین هکرهای بلک هت در همایش Black Hat 2016

برترین هکرهای بلک هت در همایش Black Hat 2016 هزاران هکر در جهان قادر به تخریب گسترده اینترنت هستند

هزاران هکر در جهان قادر به تخریب گسترده اینترنت هستند اپل: دولت آمریکا از ما خواسته کاربرانمان را هک کنیم

اپل: دولت آمریکا از ما خواسته کاربرانمان را هک کنیم